Wie kann man Verschlüsselungstrojaner verhindern?

Der Personaler freut sich. Gleich fünf Bewerbungen flatterten heute in sein E-Mail Postfach! Interessiert klickt er sich durch die Dateien. Er ahnt nicht, dass er sich damit einen Verschlüsselungstrojaner einhandelt. Denn einer der vermeintlichen Jobinteressenten ist in Wirklichkeit reiner Spam. Dieser ist gespickt mit sogenannter Ransomware. Sobald sie ausgeführt wird, handelt er sich Datenverlust ein.

Ransomware in Rechnungen, Mahnungen und Bewerbungen im Anhang

Die meisten Verschlüsselungstrojaner gelangen per E-Mail gleichsam auf private PCs und Firmenrechner. Sie sehen dabei erst einmal harmlos aus. Die Versender verwenden dabei verschiedene Maschen, um die gefährlichen Trojaner von ihren Opfern öffnen zu lassen:

- Der Spam-Absender schickt eine Initiativ-Bewerbung. Dabei verweist er auf eine vermeintlich sichere Anlage. Diese enthält den Trojaner. Alternativ wird der Empfänger dazu aufgefordert, Dokumente aus einem Dropbox-Share herunterzuladen. Dort wartet dann ein Download mit Ransomware.

- Sie erhalten augenscheinlich Post von Kollegen. Die E-Mail-Adresse stimmt mit einer tatsächlich vorhandenen überein. Ein argloser Klick und der Verschlüsselungstrojaner breitet sich rasend schnell aus.

- Ihnen werden gefälschte Rechnungen oder Mahnungen zugestellt, beispielsweise von Mobilfunk- oder Telefonanbietern, die mit einer Zahlungsforderung einhergehen.

- Ihr Multifunktionsdrucker schickt Ihnen augenscheinlich eine Scanner-Datei. Anstelle des Scans erhalten Sie die Ransomware.

Welchen Schaden richten Verschlüsselungstrojaner an?

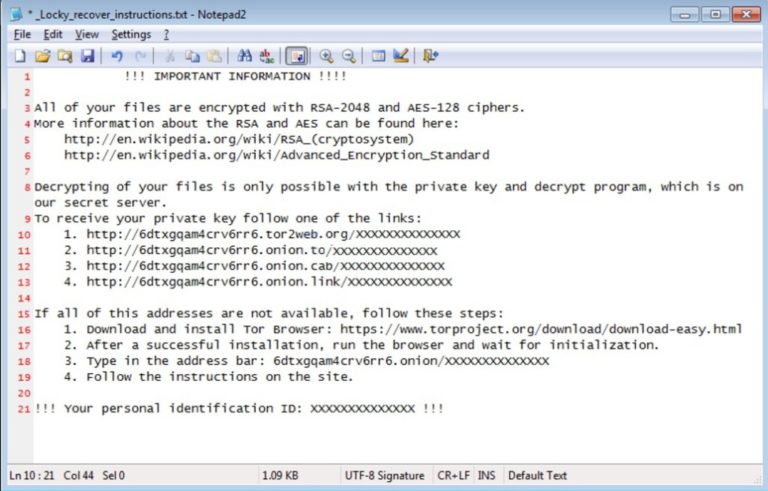

Sobald die Ransomware Kontrolle über Ihren Computer erlangt, verschlüsselt der Trojaner alle Dateien auf den lokalen Laufwerken. Darüber hinaus werden auch alle Dateien verschlüsselt, die auf verbundenen Netzlaufwerken liegen. Das schließt Ihre Server mit ein! Nach erfolgreicher Verschlüsselung löscht der Verschlüsselungstrojaner eigenmächtig den Schlüssel, mit dem eine Entschlüsselung möglich gewesen wäre. Somit wird der gesamte PC unbenutzbar. Das ist extrem ärgerlich für Privatpersonen. Für Unternehmen geht der Datenverlust schnell in Millionenhöhe.

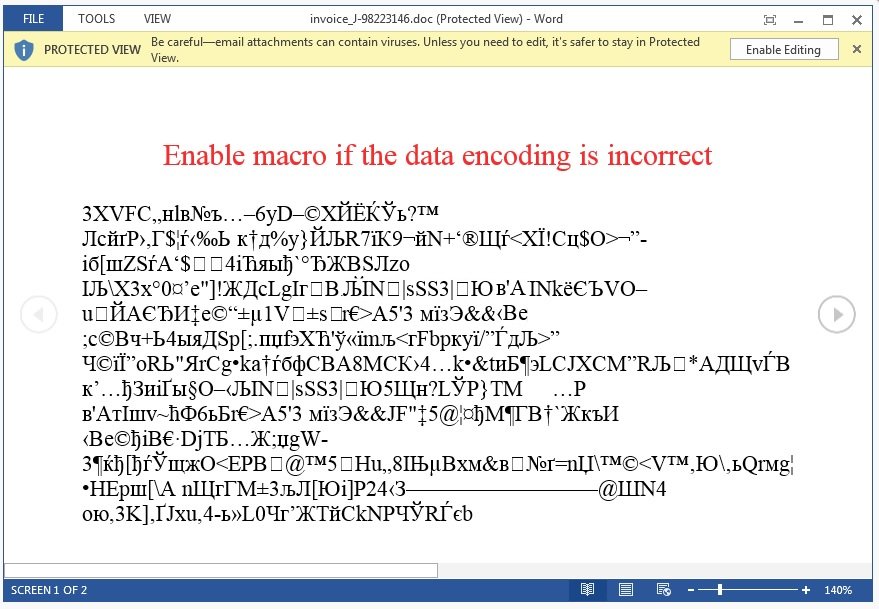

Zu den bekanntesten Ransomware gehören sicher Locky und TeslaCrypt. Beide arbeiten nach demselben Prinzip. Per E-Mail empfängt das Opfer ein scheinbar harmloses Word-Dokument, welches ein Word-Macro mit Schadcode in Form von seltsamen Zeichen enthält. Das Öffnen des Word-Dokuments reicht aus.

Wenn der Administrator bereits Word-Macros und Scripts im Vorfeld deaktiviert hat, wird der Schadcode als sichtbare Zeichen dargestellt. Bis zu diesem Zeitpunkt ist der Trojaner nicht tätig, es ist kein Schaden entstanden.

Besonders perfide ist, dass der Trojaner in einem lesbaren Bereich den Benutzer dazu anleitet, die Macros zu aktivieren. Dies sollte man keinesfalls tun! Wenn man jetzt noch die Gelegenheit hat, löscht man die Datei und entfernt sie nachhaltig vom Computer.

Word führt Macros allerdings in der Standardeinstellung automatisch aus. Daher beginnt der Trojaner sofort mit dem Verschlüsseln aller erreichbaren Dokumente. Spätestens nach dem Neustart des Computers fällt auf, dass sehr viele Dokumente die Dateiendungen .locky bzw. .crypt aufweisen. Ein Doppelklick öffnet sie nicht mehr. Sie sind verschlüsselt und damit unbrauchbar. Des weiteren befinden sich bei infizierten Computern in jedem verschlüsselten Verzeichnis eine .html, eine .txt und eine .jpg-Datei mit den Anweisungen zur Lösegeldzahlung.

In einem solchen Fall gilt es, den betroffenen PC schnellstmöglich vom Netzwerk sowie dem Internet zu trennen. So verhindert man eine weitere Verbreitung der Infektion. Schlimmstenfalls droht nämlich eine Verschlüsselung des gesamten Netzwerks!

Verschlüsselungstrojaner „Locky“ in Aktion

Im Video sieht man, wie Locky in Form eines Angebots über eine E-Mail geöffnet und gestartet wird.

Wichtig zur Vorbeugung: Updates und Backups

Ein gut gewartetes Netzwerk ist unerlässlich. Denn die regelmäßigen Updates schließen bereits bekannte Sicherheitslücken. Damit erschweren Sie einem Verschlüsselungstrojaner den Zugang zum System. Zudem sollten im Vorfeld in regelmäßigen Abständen Backups erstellt werden. Im Ernstfall kann zurückgegriffen werden. Der Datenverlust ist somit minimal.

Wirksamer Schutz gegen Verschlüsselungstrojaner / Ransomware

Am besten verhindert man eine Infektion durch Ransomware, in dem man sie aufhält, bevor sie in das Mailsystem eintritt. Konkret bedeutet das, dass ein Schutzmechanismus am Eingang Ihres Netzwerks ergänzt werden sollte. Dieser Gatewayschutz filtert E-Mails und durchsucht sie unabhängig Ihres E-Mailservers. Eindeutige Spam-Mails, Viren und Trojaner werden bereits am Gateway abgelehnt. Diese erreichen auf diese Art nicht einmal Ihr E-Mail-Postfach. Somit können mehr als 90% aller unerwünschten Mails im Vorfeld abgelehnt werden. Das reduziert das Risiko einer Infektion durch Viren oder Ransomware.

Zudem muss ein Virenschutz auf den Computern im Netzwerk installiert sein, der in der Lage ist, Verschlüsslungstrojaner und deren Verhalten zu erkennen und schnell zu unterbinden. Die aktuellen Businesslösungen von Kaspersky und Sophos bieten einen zeitgemäßen Schutz für Ihre Client-Computer. Mit Intercept X bietet Sophos eine Sicherheitssoftware, die als Sofortmaßnahme gegen ungewollte Verschlüsselungen durch Ransomware konzipiert ist. Diese arbeitet perfekt mit dem Virenscanner Endpoint Advanced von Sophos zusammen.

Zudem muss ein Virenschutz auf den Computern im Netzwerk installiert sein, der in der Lage ist, Verschlüsslungstrojaner und deren Verhalten zu erkennen und schnell zu unterbinden. Die aktuellen Businesslösungen von Kaspersky und Sophos bieten einen zeitgemäßen Schutz für Ihre Client-Computer. Mit Intercept X bietet Sophos eine Sicherheitssoftware, die als Sofortmaßnahme gegen ungewollte Verschlüsselungen durch Ransomware konzipiert ist. Diese arbeitet perfekt mit dem Virenscanner Endpoint Advanced von Sophos zusammen.

Sophos InterceptX: Die Ergänzung zu Ihrem Virenscanner

InterceptX wird auf Windows-Computern und Servern installiert. Das Programm arbeitet wie ein Virenscanner im Hintergrund. Die Funktionsweise unterscheidet sich allerdings grundlegend von der eines Virenscanners. Für gewöhnlich vergleicht ein Virenscanner das verdächtige Objekt (etwa den Anhang einer E-Mail oder einen Download) mit bereits bekannten Bedrohungen anhand von deren Signaturen. InterceptX betrachtet stattdessen das Verhalten: Möchte ein ausführbares Programm etwa im großen Stil Ihre Daten verändern und verschlüsseln, so hält InterceptX diesen Vorgang auf. Bereits geschädigte Dateien werden in Windeseile wiederhergestellt.

InterceptX von Sophos funktioniert als Erweiterung zu allen bekannten Virenscannern. Damit ergänzt InterceptX den Virenscanner um einen effizienten Schutz vor Ransomware, Malware und speziell Verschlüsslungstrojanern.

Trackbacks & Pingbacks

[…] auch bei einem Virenbefall auf Ihrem Computer die heilige Passwortdatei in Gefahr. Sollte es ein Verschlüsslungstrojaner bzw. Ransomware auf Ihren Computer geschafft haben, wären alle hinterlegten Passworte […]

[…] bieten Echtzeitschutz vor Bedrohungen wie schadhaften Downloads und verseuchten Datenträgern (Ransomware, Malware). Dazu erkennt die TrendMicro-Software Verschlüsselungsvorgänge und stoppt deren […]

Hinterlasse einen Kommentar

An der Diskussion beteiligen?Hinterlasse uns deinen Kommentar!