Der Sicherheitsvorfall in der 3CX Desktop App

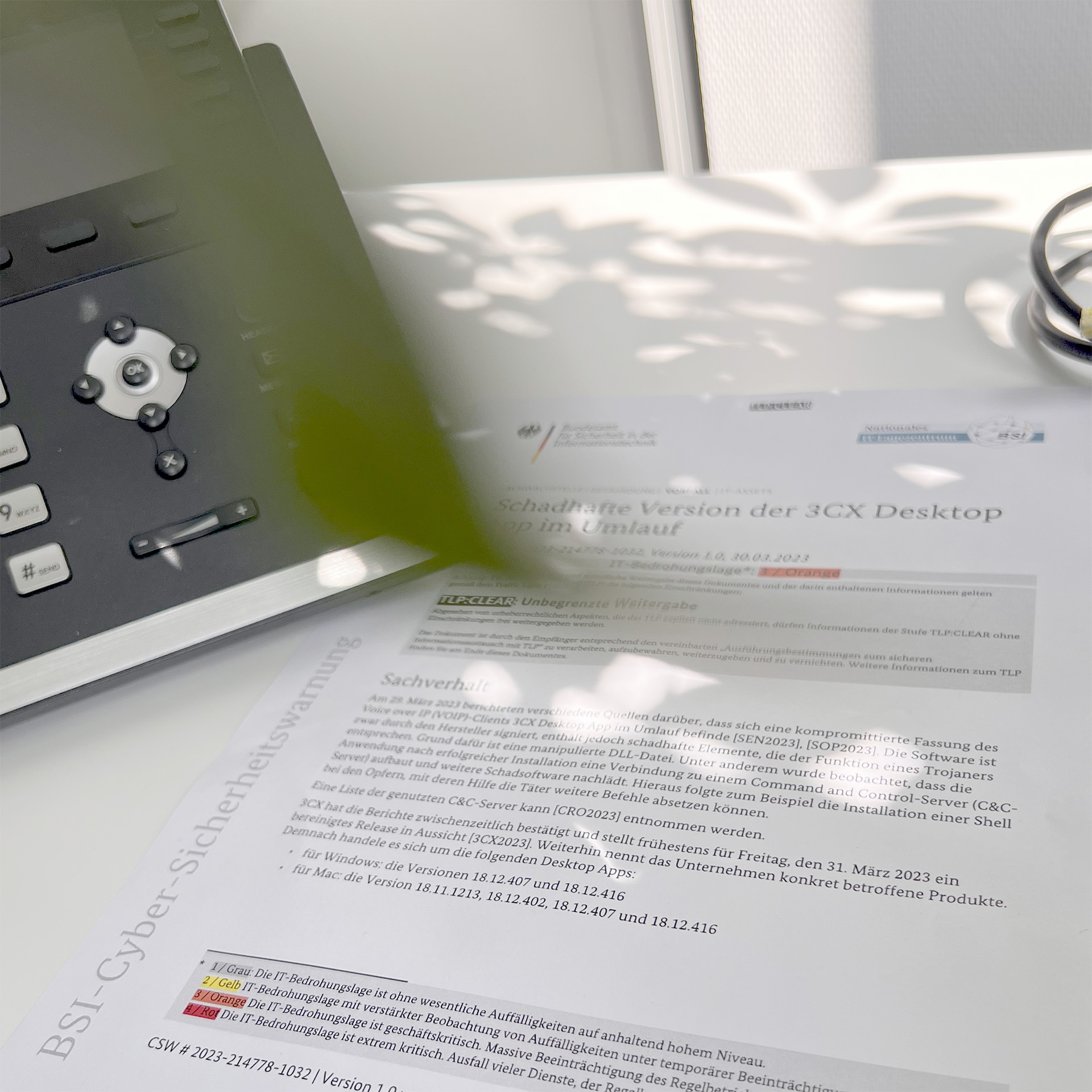

Das BSI gab am 30.03.2023 den Vorfall als BSI-Cybersicherheitswarnung heraus.

Es ist für jedes Unternehmen eine Katastrophe, wenn klar wird, dass die eigene IT von einer Schadsoftware befallen ist. So mussten am 29. März 2023 die Kunden des Telefonanlagenherstellers 3CX bangen, dass sie infizierte Desktop-Apps von 3CX verwenden. Der anfängliche Verdacht erhärtete sich schlagartig mit der Bestätigung des Herstellers sowie der offiziellen Warnung vor der Schadsoftware durch das Bundesamt für Sicherheit (BSI).

Die betroffenen Versionen enthalten demnach Programmteile, die Schadcode aus dem Internet nachladen. Ein infizierter Computer kann von Fremden zu beliebigen Zwecken missbraucht werden. Der Hersteller 3CX hat dies zwischenzeitig bestätigt. Viele Partner waren eine lange Zeit auf sich gestellt. In den Foren tauschten sie sich über Möglichkeiten aus, den Schadcode loszuwerden.

Wozu wird die 3CX Desktop App genutzt?

Die 3CX Desktop App ist eine VoIP-Software zur Verwaltung von Anrufen, Chat-Kommunikation, Videoanrufe, Bildschirmfreigabe, Konferenzschaltungen und Voicemail. Die App bietet Integrationen mit gängigen Geschäftsanwendungen wie CRM-Software und Office-Produkten.

Wie MANAGED_SERVICES vor Schaden bewahren

Unsere Kunden werden im Rahmen der MANAGED_SERVICES vollumfänglich versorgt. Somit gehören die Technikbereiche „IP-Telefonie“ und eben auch „IT-Security“ klar zu unserem Auftrag. Als langjähriger 3CX Partner betreuen wir die Telefonanlagen vieler Unternehmen.

Das Dienstleistungsspektrum unserer MANAGED_SERVICES deckt weit mehr ab, weshalb der aktuelle Sicherheitsvorfall in größten Teilen automatisch bekämpft werden konnte:

- Der Antivirus deaktiviert und löscht sofort nach Bekanntwerden der Gefahr die betroffenen Dateien, so dass die betroffenen Programmteile nicht mehr funktionieren können.

- Die Softwareinventarisierung erkennt, welche Computer überhaupt betroffen sind.

- Die Firewalls blocken vorsorglich den Datenverkehr zu den bekannten, kompromittierten Servern im Internet.

- Das Patchmanagement installiert automatisiert den vom Hersteller als „bereinigt“ gekennzeichneten Softwarestand.

- Das Log-Management überwacht die Dateizugriffe und kann einen Abgang der Unternehmensdaten ausschließen.

- In der Nachbereitung lassen sich Protokolle bereitstellen, die im Fall eines zu dokumentierenden Sicherheitsvorfalls eine konkrete Aussage über das Ausmaß der möglichen Verluste geben (Lessons Learned).

- Die Softwareverteilung installiert die neue Programmversion und die computergestützte Telefonie funktioniert wieder, und eine nachinstallierte Forensik-Software prüft auf vollständige Bereinigung der Schadsoftware.

Natürlich können wir als IT-Dienstleister keine Garantie für die Funktion aller von uns verwendeten und installierten Produkte übernehmen. Allerdings ist das Sicherheitsnetz, das in den von uns betreuten Unternehmensnetzwerken zum Einsatz kommt, sehr engmaschig. Der Ausfall oder die Beeinträchtigung einer einzelnen Komponente führt demnach in den meisten Fällen nur zu marginalen Einschränkungen, die im Normalfall nach kurzer Zeit wieder behoben sind.

Auch gut zu wissen ist, dass Kunden unserer MANAGED_SERVICES solche Maßnahmen nicht separat in Rechnung gestellt bekommen. Sie tauchen nicht einmal in der pauschalen Abrechnung der Infrastrukturpauschalen auf.

Happy Birthday, Dear Company…

Heute feiern wir unser 22. Firmenjubiläum. Zeit, einen wehmütigen Blick über die Schulter zu riskieren.

COMPOSE – Wie es anfing

Als wir damals die Offene Handelsgesellschaft „COMPOSE Audio & Webdesign OHG“ zum 31. März 2001 gründeten, hätten wir nie gedacht, wie stark sich unser Geschäftsfeld einmal wandeln würde.

Den ersten Businessplan verfassten wir gemeinsam mit einem IHK-Consultant für die Bank. Und wir festigten im Firmennamen schon das Leistungsspektrum. Wir erklärten darin, dass wir mit Mediendienstleistungen und Internetseiten den regionalen Markt revolutionieren würden. Das gelang uns in den folgenden Jahren mit dem Bereich Webdesign zunehmend, während das Geschäft mit den Ton- und Videoproduktionen schnell zum Erliegen kam.

Wir legten Grundsteine für das spätere IT-Systemhaus, in dem wir Kompetenzen im Webhosting und dem Bereitstellen von E-Maillösungen aufbauten. Nach wenigen Jahren hatten wir es mit unseren „bearbeitbaren Internetseiten zum Pauschalpreis“ zu einem regionalen, führenden Anbieter für Internetseiten geschafft.

COMPOSE IT – 2023

Heute sitzen wir mit dem Systemhaus-Leistungsspektrum, bestehend aus den Managed Services von COMPOSE IT und der eigenen COMPOSE_CLOUD aus deutschen Rechenzentren, fest im Sattel. Wir sind stolz auf unser Team und den soliden Kundenstamm, freuen uns auf neue Projekte und erfinden unsere Services immer wieder neu. Gerade das Thema Aus- und Weiterbildung haben wir uns aktuell mehr denn je auf die Fahne geschrieben.

Danke!

22 Jahre liegen hinter uns, in denen wir viele Menschen haben kennenlernen dürfen. Auszubildende, Kolleg*innen und Auftraggeber*innen aus so vielen Branchen begleiteten und begleiten uns.

Unsere heutigen Aufgaben erfüllen uns mit Stolz, und wir freuen uns auf die weitere Zukunft mit Ihnen und Euch!

Planung des Terminalserver Szenarios

Einer für alle: Terminalserver sind eine standardisierte Methode in Microsoft Netzwerken

Bereits vor der Bereitstellung von Terminalserver in Windows-Domänen muss man sich über dessen Konfigurationsart, die Ausfallsicherheit und die Skalierbarkeit Gedanken machen. In diesem Artikel möchte ich auf die Besonderheiten, aber auch die typischen Wachstumsschmerzen im Mittelstand eingehen.

Betriebsart: Sessionbasierte Sitzungen oder Virtuelle Desktops

Microsoft hat im Gegensatz von Citrix XenDesktop und zu VMware View keine native Desktop-Virtualisierung. Dennoch bieten die Remote Desktop Services (RDS) so etwas Ähnliches: individualisierte Umgebungen innerhalb des Remote Desktop Servers. Microsoft nennt auch dies „Virtueller Desktop“ – mit einem herkömmlicher VDI ist diese jedoch nicht gleichzusetzen.

Dem gegenüber steht die sessionbasierte Sitzung, die -basierend auf den vorherrschenden Berechtigungen- allen Benutzern des Terminalservers Zugriff auf alle freigegebenen Programme gibt. Diese stehen wahlweise in einer vollständigen Desktopumgebung per RDP oder als gehostete Anwendung auf dem eigenen Computer zur Verfügung.

Dies ist sicherlich die „klassische“ Verwendungsart des Terminalservers. Hierdurch können einzelne Programme für Computer verfügbar gemacht werden, auf denen sie nicht installiert werden können oder sollen. Sowohl die Sitzungen als auch die Programme werden dabei auf dem Terminalserver ausgeführt und belasten nicht den Computer, der sie aufruft.

Terminalserver Lizensierung

Die Lizenzierung eines oder mehrerer Terminalserver gestaltet sich einfach.

Die beiden von Microsoft bekannten Modi stehen auch hier zur Verfügung: Lizenzierung per Benutzer (User-CAL) oder Lizenzierung per zugreifendem Gerät (Device-CAL). Jede Terminalserver-Installation beansprucht zusätzlich eine Windows Server Lizenz wie ein regulärer Windows Server.

Dabei ist die Anzahl der in einer Domäne installierten Terminal Server nicht für die CALs relevant. Diese greifen auf die zentral bereitgestellten Lizenzen zu.Diese Art der Lizenzierung hat sich bis dato und seit dem Server 2008R2 nicht geändert.

Ausfallsicherheit

Bereits im Bereitstellungskonzept von Terminalservern sprechen wir das Risiko an, das bei einer Verfügbarkeitslücke eines Terminalservers entsteht: Denn sobald ein Terminalserver ausfällt, sind alle arbeitsunfähig, die mit dessen Applikationen arbeiten. Wo Servicefenster zu Wartungszwecken noch hinzunehmen sind, können technische Probleme wie Installationsfehler oder gar Vireninfektionen den ganzen Betrieb lahmlegen.

Betriebssicherheit durch Replika

Wer seinen einzelnen Terminalserver kostenschonend ausfallsicher gestalten möchte, der kann die Backup-Systeme des Netzwerks nutzen. Eine auf Virtualisierung spezialisierte Backup-Software kann während des regulären Betriebs eine Synchronkopie (ein Replica) vorhalten. Bei Bedarf steht es quasi sofort zur Verfügung steht. Zur Wiederinbetriebnahme sind nur wenige Handgriffe notwendig, als dass alle Mitarbeiter wie gewohnt weiterarbeiten können.

Dieses denkbar einfache Konzept ist für kleine Umgebungen bzw. für unkritische Anwendungen praktisch. Es bietet allerdings keine autonome Sicherheit.

Verteilte Terminalserver Systeme

Stellt man mehrere Server mit der gleichen Software zur Verfügung, so lassen sich diese im Verbund nutzen und über einen zentralen Knotenpunkt ansteuern. Die Benutzer merken von diesem RDS-Pool nichts, sie verbinden immer auf das gleiche Ziel.

Dies ist vor allem sinnvoll, wenn viele Benutzer gleichzeitig auf die Terminalserver zugreifen sollen, oder aber auch die Benutzer an unterschiedlichen Standorten ohne merkliche Verzögerung auf Terminalservern arbeiten möchten.