Schlagwortarchiv für: Frankfurt

Ist IT-Sicherheit nur ein Thema für den IT-Service?

Nein, denn IT-Sicherheit geht jeden etwas an, der im Unternehmen mit einem Computer arbeitet. Der Mensch ist und bleibt die größte Schwachstelle im Computernetzwerk, und er ist sehr leicht zu überlisten. Dabei müssen es nicht einmal böswillige Personen sein, die sich an den Firmengeheimnissen bereichern wollen. Der Schaden kann schon darin bestehen, dass Daten unkontrolliert ins Internet übertragen werden. Doch dazu später mehr.

Ich trage hier im Folgenden ein paar Tipps rund um die IT-Sicherheit zusammen, die jeder sehr einfach berücksichtigen kann. Dabei verwenden wir weder teure Programme noch Geräte und schützen mit nur ein paar Anpassungen an unserer Verhaltensweise das, was uns lieb und teuer ist.

So sicher ist mein Passwort

Beginnen wir mit einem ganz einfachen Thema: dem Passwort. Man benötigt heute mehr Passwörter denn je. Jedes Programm, jedes Internetportal und jeder Onlinedienst verfügt über verschiedene Sicherheitsmechanismen, die der Sicherheit dienen sollen. Der Umgang damit will jedoch geübt sein.

Die klebrigen Helfer

Der Internetbrowser

Viele Internetseiten verlangen nach einem Passwort. Umso bequemer, wenn mein Browser automatisch anbietet, sie zu speichern. Das ist für mich als Benutzer praktisch: Besuche ich die Internetseite wieder, ist automatisch mein Passwort wieder hinterlegt.

Was die wenigsten wissen: die gängigen Browser (Chrome, Firefox oder Internet Explorer) behalten die gespeicherten Passwörter selten bei sich. Ein Browser nennt dies „Synchronisation mit Ihrem Cloud-Konto“. Damit schafft dieser vermeintlich sichere Passwort-Safe Ihre Online-Daten in Windeseile weg vom Computer in ein Rechenzentrum, nicht selten auch außer Landes.

Was die wenigsten wissen: die gängigen Browser (Chrome, Firefox oder Internet Explorer) behalten die gespeicherten Passwörter selten bei sich. Ein Browser nennt dies „Synchronisation mit Ihrem Cloud-Konto“. Damit schafft dieser vermeintlich sichere Passwort-Safe Ihre Online-Daten in Windeseile weg vom Computer in ein Rechenzentrum, nicht selten auch außer Landes.

Die Excel-Tabelle in den „Eigenen Dateien“

Passworte in einer Excel-Tabelle auf dem Rechner zu speichern ist genauso sicher, wie die PIN auf die Rückseite der EC-Bankkarte zu schreiben. Jeder, der sich direkt an Ihrem Computer anmelden kann, hat möglicherweise Zugriff auf Ihre Dateien. Und mit dem Smartphone sind lesbare Passwörter schnell abfotografiert.

Weiter ist natürlich auch bei einem Virenbefall auf Ihrem Computer die heilige Passwortdatei in Gefahr. Sollte es ein Verschlüsslungstrojaner bzw. Ransomware auf Ihren Computer geschafft haben, wären alle hinterlegten Passworte gleichermaßen verschwunden.

Sichtbare und unsichtbare Ablagen

Oft treffen Administratoren auf Benutzer, die ihr Onlinebanking-Passwort, ihre Windows-Anmeldung oder den WLAN-Schlüssel auf einem Klebezettel säuberlich aufgeschrieben haben. Diese finden wir dann an Monitor geheftet. Daneben klebt die Kontonummer des Firmenkontos. So hat der Benutzer für schnelle Überweisungen alles sofort griffbereit. Leider hat damit die IT-Sicherheit einen schweren Stand. Jeder, der nur mal so eben vorbei schaut, verfügt über alle sichtbaren Daten.

Wem so eine offensichtliche Datenablage zu unsicher erscheint, der entfernt solche Passwortzettel gerne vom Computer. Die Idee ist grundsätzlich sinnvoll und erhöht die IT-Sicherheit. Allerdings ist der Mensch bequem. Ein Griff in die Schreibtischunterlage oder in die erste Schublade, und die Wahrheit kommt ans Licht. Schreibtischunterlagen und Tischkalender werden auch gerne genutzt, um Firmengeheimnisse augenscheinlich zu schützen.

Wem so eine offensichtliche Datenablage zu unsicher erscheint, der entfernt solche Passwortzettel gerne vom Computer. Die Idee ist grundsätzlich sinnvoll und erhöht die IT-Sicherheit. Allerdings ist der Mensch bequem. Ein Griff in die Schreibtischunterlage oder in die erste Schublade, und die Wahrheit kommt ans Licht. Schreibtischunterlagen und Tischkalender werden auch gerne genutzt, um Firmengeheimnisse augenscheinlich zu schützen.

Wer hat es auf meine Daten abgesehen?

Denken Sie kurz darüber nach, wer Zugang zu Ihrem Arbeitsplatz hat. Es schauen mehr Menschen auf Ihre Geheimnisse, als Sie aktiv wahrnehmen. Dabei spielt es keine Rolle, ob Sie im Empfang, in einer Halle arbeiten oder ein eigenes Büro haben.

- Der Kollege / die Kollegin

- Die Reinigungskraft

- Briefträger und Paketzusteller

- Handwerker

- Die IT-Abteilung / IT-Service

So verwaltet man Passworte sicherer.

Eine Möglichkeit besteht darin, Computerpassworte auf einem anderen Gerät auszulagern und bei Bedarf abzutippen. Dazu eignet sich ein Tablet oder SmartPhone. Passwort-Safes gibt es für sowohl Android als auch iPhones genügend. Hier sollte man aktuelle Testberichte konsultieren.

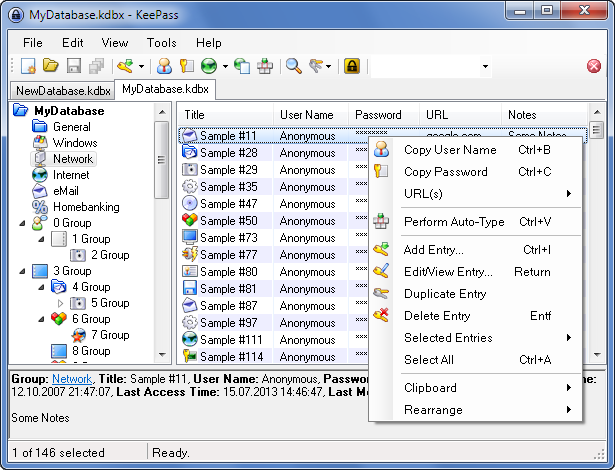

Unter Windows hat sich gerade auf Einzelplatzrechnern die kostenfreie Software Keepass etabliert. Man speichert in einer Datenbank auf dem eigenen Computer seine Passworte, die man mit einem Masterpasswort verschlüsselt. Dieses Masterpasswort sollte ein sicheres Passwort sein, das Sie sich merken.

Eine Anmerkung in eigener Sache zur IT-Sicherheit am Arbeitsplatz

Der sicherste Aufbewahrungsort für ein sensibles Passwort ist Ihnen schon lange bekannt: Ihr eigener Kopf.

Quellenangaben und Bildrechte

- „VOLKSWAGEN: QUEL MILIONE BUTTATO IN PASSWORD DIMENTICATE“ von Automobile Italia unter CC

- „Postit Password“ von Anders Sandberg unter CC

„Hallo, unser Terminalserver in Frankfurt steht!“

Als wir diese Anfrage eines Personaldienstleisters erhielten, staunten wir nicht schlecht: Alle Mitarbeiter, die auf dem Terminalserver in Frankfurt arbeiteten, wurden regelmäßig zu einer Arbeitspause gezwungen. In dieser Zeit konnte kein Mitarbeiter am Terminalserver arbeiten, die Sitzungen wirkten wie eingefroren.

Das Büro in Frankfurt und Außenstandorte betroffen

Der Firmensitz in Frankfurt dient dem Unternehmen als Standort für seine Server. Hier arbeiten ca. 30 Mitarbeiter an Thinclients, die auf den Terminalserver angewiesen sind. Ohne den Terminalserver sind buchhalterische Arbeiten oder Verwaltung von Personaleinsätzen nicht durchführbar. Auch die Mitarbeiter, die sich bisweilen über einfache Heim-Router in das Firmennetz einwählten, konnten nicht arbeiten.

Schlechte Verkabelung als Hauptursache – Aufgedeckt mit CISCO Meraki

Unsere Techniker konnten schnell erkennen, dass die mangelhafte Hausverkabelung an den Netzwerk-Konflikten könnte beteiligt sein könnte. Die Firma hatte noch aus Anfangszeiten günstige Switches und Hubs, mit denen die Computer und Server direkt verbunden waren. Die fehlende Beschriftung von Netzwerkdosen und Ports machte den Systemausfall erst möglich, denn einige Switches waren mehrfach miteinander verbunden. Diese Schleifen führen dazu, dass die Netzwerkinformationen nicht den richtigen Weg zwischen Server und Computer finden konnten.

Mithilfe von gemanagten Switches von CISCO Meraki können Netzwerk-Konflikte wie diese schnell dargestellt und sogar gelöst werden. Ein Switch prüft auf Protokollebene die Absender und Empfänger von Netzwerkpaketen und reagiert sensibel auf Fehler. Anschlüsse, auf denen solche Fehler vorkommen, können vom Administrator zur Fehlerbehebung zeitweise oder vollständig deaktiviert werden.

Auf diese Weise konnte bei diesem Auftraggeber innerhalb eines Kalendertags die Produktivität wiederhergestellt werden. Der Kunde investierte schließlich in einen gemanagten CISCO Meraki Switch und einen VPN-Router, mit dem wir die Verbindungen zu den mobilen Mitarbeitern kurzfristig stabiler und sicherer gestalten konnten.

Auf diese Weise konnte bei diesem Auftraggeber innerhalb eines Kalendertags die Produktivität wiederhergestellt werden. Der Kunde investierte schließlich in einen gemanagten CISCO Meraki Switch und einen VPN-Router, mit dem wir die Verbindungen zu den mobilen Mitarbeitern kurzfristig stabiler und sicherer gestalten konnten.

Seither betreuen unsere Cloud-Administratoren das Netzwerk dieses Kunden in Frankfurt und sorgen durch die eigenverantwortliche Wartung für einen reibungslosen Büroalltag. Wir bedanken uns herzlich für das entgegengebrachte Vertrauen und freuen uns auf eine weiterhin erfolgreiche Zusammenarbeit!